Сервис, реализующий бизнес-логику работы с заметками, который я описал в своей предыдущей статье, достаточно простой. В реальной жизни требуются различные проверки при выполнении CRUD-операций: проверка прав доступа, валидация полученных данных и т.д.

Очевидно, что в нашем сервисе нужна валидация получаемых данных при создании и редактировании заметок, а также проверка прав доступа к заметкам. Выделение валидации и проверки прав доступа в отдельные компоненты фактически является разделением слоя бизнес-логики на дополнительные подслои.

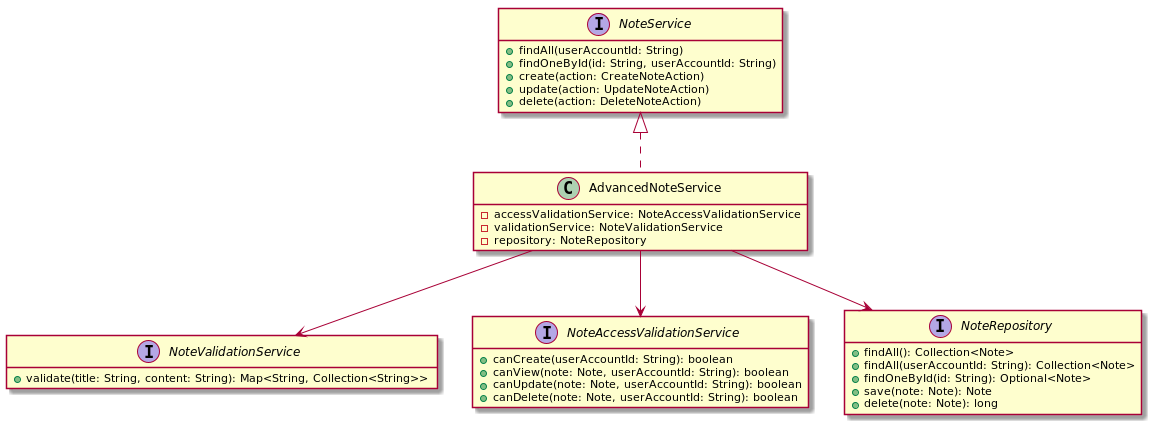

Валидацию и проверку прав доступа в нашем проекте будут реализовывать NoteValidationService (или NoteValidator, как вам удобнее и привычнее) и NoteAccessValidationService, соответственно.

Выделение этой функциональности в отдельные компоненты соответствует принципу единой ответственности (SRP) — если изменяются правила валидации, то изменения будут вноситься только в NoteValidationService, а если изменяются правила проверки доступа, то изменения коснутся только NoteAccessValidationService. А объявление этих компонентов в виде интерфейсов соотвествует принципу инверсии зависимостей (DIP), так как оба сервиса вполне могут использовать сторонние зависимости: так реализация NoteAccessValidationService может использовать для определения прав доступа Spring Security, а NoteValidationService — Bean Validation API (оба варианта будут продемонстрированы в моих следующих статьях на эту тему).

Создадим недостающие интерфейсы и класс AdvancedNoteService, который будет реализовывать бизнес-логику работы с заметками с использованием новых компонентов. UML-диаграмма классов на этот раз будет выглядеть примерно так:

Необходимость в проверке прав доступа (и авторизации в целом) привела к тому, что у всех методов NoteService добавился аргумент, в котором должен передаваться идентификатор пользователя, а в NoteRepository добавился метод findAll, запрашивающий все заметки пользователя.

Теперь опишем тесты AdvancedNoteService:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 208 209 210 211 212 213 214 215 216 217 218 219 220 221 222 223 224 225 226 227 228 229 230 231 232 233 234 235 236 237 238 239 240 241 242 243 244 245 246 247 248 249 250 251 252 253 254 255 256 257 258 259 260 261 262 263 264 265 266 267 268 269 270 271 272 273 274 275 276 277 278 279 280 281 282 283 284 285 286 287 288 289 290 291 292 293 294 295 296 297 298 299 300 301 302 303 304 305 306 307 308 309 310 311 312 313 314 315 316 317 318 319 320 321 322 323 324 325 326 327 328 329 330 331 332 333 334 335 336 337 338 339 340 341 342 343 344 345 346 347 348 349 350 351 352 353 354 355 356 357 358 359 360 361 362 363 364 365 366 367 368 369 370 371 372 373 374 375 376 377 378 379 380 381 382 383 384 385 386 387 388 389 390 391 392 393 394 395 396 397 398 399 400 401 402 403 404 405 406 407 408 409 |

package name.alexkosarev.notepad.note; import name.alexkosarev.notepad.exceptions.AccessDeniedException; import name.alexkosarev.notepad.exceptions.EntityNotFoundException; import name.alexkosarev.notepad.exceptions.ValidationFailedException; import name.alexkosarev.notepad.note.access.NoteAccessValidationService; import name.alexkosarev.notepad.note.validation.NoteValidationService; import org.junit.Assert; import org.junit.Rule; import org.junit.Test; import org.junit.rules.ExpectedException; import org.mockito.ArgumentMatchers; import org.mockito.Mockito; import java.util.*; import java.util.stream.Collectors; import java.util.stream.IntStream; public class AdvancedNoteServiceTest { @Rule public ExpectedException expectedException = ExpectedException.none(); private NoteAccessValidationService accessValidationService = Mockito.mock(NoteAccessValidationService.class); private NoteValidationService validationService = Mockito.mock(NoteValidationService.class); private NoteRepository repository = Mockito.mock(NoteRepository.class); private AdvancedNoteService noteService = Mockito.spy(new AdvancedNoteService(this.accessValidationService, this.validationService, this.repository)); @Test public void findAll_ReturnsCollection() { String userAccountId = UUID.randomUUID().toString(); Mockito.doReturn(IntStream.range(0, 3).mapToObj(i -> new Note()).collect(Collectors.toList())) .when(this.repository).findAll(ArgumentMatchers.any()); Collection<Note> collection = this.noteService.findAll(userAccountId); Mockito.verify(this.repository).findAll(ArgumentMatchers.eq(userAccountId)); Assert.assertNotNull(collection); Assert.assertEquals(3L, collection.size()); } @Test public void findOneById_NoteExistsAndAccessIsGranted_ReturnsNote() { String id = UUID.randomUUID().toString(); String userAccountId = UUID.randomUUID().toString(); Note note = new Note(); Mockito.doReturn(Optional.of(note)) .when(this.repository).findOneById(ArgumentMatchers.any()); Mockito.doReturn(true) .when(this.accessValidationService).canView(ArgumentMatchers.any(), ArgumentMatchers.any()); Note returnedNote = this.noteService.findOneById(id, userAccountId); Mockito.verify(this.repository).findOneById(ArgumentMatchers.eq(id)); Mockito.verify(this.accessValidationService) .canView(ArgumentMatchers.eq(note), ArgumentMatchers.eq(userAccountId)); Assert.assertNotNull(returnedNote); } @Test public void findOneById_NoteExistsButAccessIsDenied_ThrowsException() { this.expectedException.expect(AccessDeniedException.class); String id = UUID.randomUUID().toString(); String userAccountId = UUID.randomUUID().toString(); Note note = new Note(); Mockito.doReturn(Optional.of(note)) .when(this.repository).findOneById(ArgumentMatchers.any()); Mockito.doReturn(false) .when(this.accessValidationService).canView(ArgumentMatchers.any(), ArgumentMatchers.any()); try { this.noteService.findOneById(id, userAccountId); } catch (AccessDeniedException e) { Mockito.verify(this.repository).findOneById(ArgumentMatchers.eq(id)); Mockito.verify(this.accessValidationService) .canView(ArgumentMatchers.eq(note), ArgumentMatchers.eq(userAccountId)); throw e; } } @Test public void findOneById_NoteDoesNotExist_ThrowsException() { this.expectedException.expect(EntityNotFoundException.class); String id = UUID.randomUUID().toString(); String userAccountId = UUID.randomUUID().toString(); Mockito.doReturn(Optional.empty()) .when(this.repository).findOneById(ArgumentMatchers.any()); try { this.noteService.findOneById(id, userAccountId); } catch (EntityNotFoundException e) { Mockito.verify(this.repository).findOneById(ArgumentMatchers.eq(id)); Assert.assertEquals(id, e.getId()); throw e; } } @Test public void create_RequestIsValidAndAccessIsGranted_ReturnsVoid() { String userAccountId = UUID.randomUUID().toString(); String title = "new note"; String content = "new note content"; Mockito.doReturn(Collections.emptyMap()).when(this.validationService) .validate(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.doReturn(true).when(this.accessValidationService) .canCreate(ArgumentMatchers.any()); this.noteService.create(title, content, userAccountId); Mockito.verify(this.validationService) .validate(ArgumentMatchers.eq(title), ArgumentMatchers.eq(content)); Mockito.verify(this.accessValidationService) .canCreate(ArgumentMatchers.eq(userAccountId)); Mockito.verify(this.repository).save(ArgumentMatchers.argThat(note -> Objects.nonNull(note.getId()) && Objects.nonNull(note.getDateCreated()) && Objects.equals(title, note.getTitle()) && Objects.equals(content, note.getContent()))); } @Test public void create_RequestIsValidButAccessIsDenied_ThrowsException() { this.expectedException.expect(AccessDeniedException.class); String userAccountId = UUID.randomUUID().toString(); String title = "new note"; String content = "new note content"; Mockito.doReturn(Collections.emptyMap()).when(this.validationService) .validate(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.doReturn(false).when(this.accessValidationService) .canCreate(ArgumentMatchers.any()); try { this.noteService.create(title, content, userAccountId); } catch (AccessDeniedException e) { Mockito.verify(this.validationService) .validate(ArgumentMatchers.eq(title), ArgumentMatchers.eq(content)); Mockito.verify(this.accessValidationService) .canCreate(ArgumentMatchers.eq(userAccountId)); Mockito.verify(this.repository, Mockito.never()).save(ArgumentMatchers.any()); throw e; } } @Test public void create_RequestIsInvalid_ReturnsVoid() { this.expectedException.expect(ValidationFailedException.class); String userAccountId = UUID.randomUUID().toString(); String title = "new note"; String content = "new note content"; Map<String, ? extends Collection<String>> violations = Collections .singletonMap("title", Collections.singletonList("ERR_TITLE_IS_TOO_LONG")); Mockito.doReturn(violations) .when(this.validationService).validate(ArgumentMatchers.any(), ArgumentMatchers.any()); try { this.noteService.create(title, content, userAccountId); } catch (ValidationFailedException e) { Mockito.verify(this.validationService) .validate(ArgumentMatchers.eq(title), ArgumentMatchers.eq(content)); Mockito.verify(this.accessValidationService, Mockito.never()) .canCreate(ArgumentMatchers.any()); Mockito.verify(this.repository, Mockito.never()).save(ArgumentMatchers.any()); Assert.assertEquals(violations, e.getViolations()); throw e; } } @Test public void update_RequestIsValidAndNoteExistsAndAccessIsGranted_ReturnsVoid() { String id = UUID.randomUUID().toString(); String userAccountId = UUID.randomUUID().toString(); String title = "new note"; String content = "new note content"; Note note = Note.builder().id(id).build(); Mockito.doReturn(Collections.emptyMap()).when(this.validationService) .validate(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.doReturn(note).when(this.noteService) .findOneById(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.doReturn(true).when(this.accessValidationService) .canUpdate(ArgumentMatchers.any(), ArgumentMatchers.any()); this.noteService.update(id, title, content, userAccountId); Mockito.verify(this.validationService) .validate(ArgumentMatchers.eq(title), ArgumentMatchers.eq(content)); Mockito.verify(this.noteService).findOneById(ArgumentMatchers.eq(id), ArgumentMatchers.eq(userAccountId)); Mockito.verify(this.accessValidationService) .canUpdate(ArgumentMatchers.eq(note), ArgumentMatchers.eq(userAccountId)); Mockito.verify(this.repository).save(ArgumentMatchers.argThat(noteToBeSaved -> Objects.equals(id, noteToBeSaved.getId()) && Objects.nonNull(noteToBeSaved.getDateModified()) && Objects.equals(title, note.getTitle()) && Objects.equals(content, noteToBeSaved.getContent()))); } @Test public void update_RequestIsValidAndNoteExistsButAccessIsDenied_ReturnsVoid() { this.expectedException.expect(AccessDeniedException.class); String id = UUID.randomUUID().toString(); String userAccountId = UUID.randomUUID().toString(); String title = "new note"; String content = "new note content"; Note note = Note.builder().id(id).build(); Mockito.doReturn(Collections.emptyMap()).when(this.validationService) .validate(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.doReturn(note).when(this.noteService) .findOneById(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.doReturn(false).when(this.accessValidationService) .canUpdate(ArgumentMatchers.any(), ArgumentMatchers.any()); try { this.noteService.update(id, title, content, userAccountId); } catch (AccessDeniedException e) { Mockito.verify(this.validationService) .validate(ArgumentMatchers.eq(title), ArgumentMatchers.eq(content)); Mockito.verify(this.noteService).findOneById(ArgumentMatchers.eq(id), ArgumentMatchers.eq(userAccountId)); Mockito.verify(this.accessValidationService) .canUpdate(ArgumentMatchers.eq(note), ArgumentMatchers.eq(userAccountId)); Mockito.verify(this.repository, Mockito.never()).save(ArgumentMatchers.any()); throw e; } } @Test public void update_RequestIsValidButNoteDoesNotExist_ThrowsException() { this.expectedException.expect(EntityNotFoundException.class); String id = UUID.randomUUID().toString(); String userAccountId = UUID.randomUUID().toString(); String title = "new note"; String content = "new note content"; Mockito.doReturn(Collections.emptyMap()).when(this.validationService) .validate(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.doThrow(new EntityNotFoundException(id)).when(this.noteService) .findOneById(ArgumentMatchers.any(), ArgumentMatchers.any()); try { this.noteService.update(id, title, content, userAccountId); } catch (EntityNotFoundException e) { Mockito.verify(this.validationService) .validate(ArgumentMatchers.eq(title), ArgumentMatchers.eq(content)); Mockito.verify(this.noteService).findOneById(ArgumentMatchers.eq(id), ArgumentMatchers.eq(userAccountId)); Mockito.verify(this.accessValidationService, Mockito.never()) .canUpdate(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.verify(this.repository, Mockito.never()).save(ArgumentMatchers.any()); Assert.assertEquals(id, e.getId()); throw e; } } @Test public void update_RequestIsInvalid_ThrowsException() { this.expectedException.expect(ValidationFailedException.class); String id = UUID.randomUUID().toString(); String userAccountId = UUID.randomUUID().toString(); String title = "new note"; String content = "new note content"; Map<String, ? extends Collection<String>> violations = Collections .singletonMap("title", Collections.singletonList("ERR_TITLE_IS_TOO_LONG")); Mockito.doReturn(violations) .when(this.validationService).validate(ArgumentMatchers.any(), ArgumentMatchers.any()); try { this.noteService.update(id, title, content, userAccountId); } catch (ValidationFailedException e) { Mockito.verify(this.validationService) .validate(ArgumentMatchers.eq(title), ArgumentMatchers.eq(content)); Mockito.verify(this.noteService, Mockito.never()) .findOneById(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.verify(this.accessValidationService, Mockito.never()) .canUpdate(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.verify(this.repository, Mockito.never()).save(ArgumentMatchers.any()); Assert.assertEquals(violations, e.getViolations()); throw e; } } @Test public void delete_NoteExistsAndAccessIsGranted_ReturnsVoid() { String id = UUID.randomUUID().toString(); String userAccountId = UUID.randomUUID().toString(); Note note = Note.builder().id(id).build(); Mockito.doReturn(note).when(this.noteService) .findOneById(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.doReturn(true).when(this.accessValidationService) .canDelete(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.doReturn(1L).when(this.repository).delete(ArgumentMatchers.any()); this.noteService.delete(id, userAccountId); Mockito.verify(this.noteService).findOneById(ArgumentMatchers.eq(id), ArgumentMatchers.eq(userAccountId)); Mockito.verify(this.accessValidationService) .canDelete(ArgumentMatchers.eq(note), ArgumentMatchers.eq(userAccountId)); Mockito.verify(this.repository).delete(ArgumentMatchers.argThat(noteToBeDeleted -> Objects.equals(id, noteToBeDeleted.getId()))); } @Test public void delete_NoteExistsButAccessIsDenied_ThrowsException() { this.expectedException.expect(AccessDeniedException.class); String id = UUID.randomUUID().toString(); String userAccountId = UUID.randomUUID().toString(); Note note = Note.builder().id(id).build(); Mockito.doReturn(note).when(this.noteService) .findOneById(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.doReturn(false).when(this.accessValidationService) .canDelete(ArgumentMatchers.any(), ArgumentMatchers.any()); try { this.noteService.delete(id, userAccountId); } catch (AccessDeniedException e) { Mockito.verify(this.noteService).findOneById(ArgumentMatchers.eq(id), ArgumentMatchers.eq(userAccountId)); Mockito.verify(this.accessValidationService) .canDelete(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.verify(this.repository, Mockito.never()) .delete(ArgumentMatchers.any()); throw e; } } @Test public void delete_AccessDeniedExceptionThrown_ThrowsException() { this.expectedException.expect(AccessDeniedException.class); String id = UUID.randomUUID().toString(); String userAccountId = UUID.randomUUID().toString(); Mockito.doThrow(new AccessDeniedException()).when(this.noteService) .findOneById(ArgumentMatchers.any(), ArgumentMatchers.any()); try { this.noteService.delete(id, userAccountId); } catch (AccessDeniedException e) { Mockito.verify(this.noteService).findOneById(ArgumentMatchers.eq(id), ArgumentMatchers.eq(userAccountId)); Mockito.verify(this.accessValidationService, Mockito.never()) .canDelete(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.verify(this.repository, Mockito.never()) .delete(ArgumentMatchers.any()); throw e; } } @Test public void delete_EntityNotFoundExceptionThrown_ThrowsException() { this.expectedException.expect(EntityNotFoundException.class); String id = UUID.randomUUID().toString(); String userAccountId = UUID.randomUUID().toString(); Mockito.doThrow(new EntityNotFoundException(id)).when(this.noteService) .findOneById(ArgumentMatchers.any(), ArgumentMatchers.any()); try { this.noteService.delete(id, userAccountId); } catch (EntityNotFoundException e) { Mockito.verify(this.noteService).findOneById(ArgumentMatchers.eq(id), ArgumentMatchers.eq(userAccountId)); Mockito.verify(this.accessValidationService, Mockito.never()) .canDelete(ArgumentMatchers.any(), ArgumentMatchers.any()); Mockito.verify(this.repository, Mockito.never()) .delete(ArgumentMatchers.any()); Assert.assertEquals(id, e.getId()); throw e; } } } |

и напишем реализацию класса, которая будет удовлетворять условиям тестов:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 |

package name.alexkosarev.notepad.note; import name.alexkosarev.notepad.exceptions.AccessDeniedException; import name.alexkosarev.notepad.exceptions.EntityNotFoundException; import name.alexkosarev.notepad.exceptions.ValidationFailedException; import name.alexkosarev.notepad.note.access.NoteAccessValidationService; import name.alexkosarev.notepad.note.validation.NoteValidationService; import java.util.Collection; import java.util.Date; import java.util.Map; import java.util.UUID; public final class AdvancedNoteService implements NoteService { private final NoteAccessValidationService accessValidationService; private final NoteValidationService validationService; private final NoteRepository repository; @Override public Collection<Note> findAll(String userAccountId) { return this.repository.findAll(userAccountId); } @Override public Note findOneById(String id, String userAccountId) { return this.repository.findOneById(id) .map(note -> { if (!this.accessValidationService.canView(note, userAccountId)) { throw new AccessDeniedException(); } return note; }) .orElseThrow(() -> new EntityNotFoundException(id)); } @Override public void create(String title, String content, String userAccountId) { Map<String, ? extends Collection<String>> violations = this.validationService.validate(title, content); if (!violations.isEmpty()) { throw new ValidationFailedException(violations); } else if (!this.accessValidationService.canCreate(userAccountId)) { throw new AccessDeniedException(); } this.repository.save(Note.builder().id(UUID.randomUUID().toString()).title(title).content(content) .dateCreated(new Date()).userAccountId(userAccountId).build()); } @Override public void update(String id, String title, String content, String userAccountId) { Map<String, ? extends Collection<String>> violations = this.validationService.validate(title, content); if (!violations.isEmpty()) { throw new ValidationFailedException(violations); } Note note = this.findOneById(id, userAccountId); if (!this.accessValidationService.canUpdate(note, userAccountId)) { throw new AccessDeniedException(); } note.setTitle(title); note.setContent(content); note.setDateModified(new Date()); repository.save(note); } @Override public void delete(String id, String userAccountId) { Note note = this.findOneById(id, userAccountId); if (!this.accessValidationService.canDelete(note, userAccountId)) { throw new AccessDeniedException(); } repository.delete(note); } } |

Бизнес-логика нашего проекта теперь реализует не только CRUD, но и валидацию и проверку прав доступа. Однако компоненты, ответственные за валидацию и проверку прав доступа, не реализованы, как и единственный компонент слоя доступа к данным — NoteRepository. Об этом пойдёт речь в следующих статьях.